Большинство моих коллег скрывает свой IP адрес, шифрует траффик от провайдера, а иногда и сжимает его, при помощи VPN. Кто-то покупает доступ у продавцов, что, естественно, небезопасно при всех заверениях продавцов об обратном, кто-то поднимает сервис на своем сервере, разбираясь самостоятельно в тонкостях дела или оставляя эту задачу администратору сервера.

Меня VPN не привлекает в силу того, что использование его для маскировки работы пары-тройки приложений избыточно, да и неудобно — в VPN-туннель заруливается весь интернет траффик (в итоге — при подключении/отключении VPN от инета отпадают и те программы, которым маскировка не требуется), необходима установка дополнительного софта на сервер (а это совершенно необязательно).

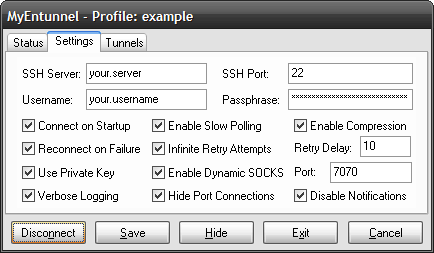

Итак, все, что нам понадобится для обезопашивания наших соединений — это маленькая бесплатная утилитка MyEntunnel и акк с SSH-доступом на ваш (или не ваш) сервер. Ставим MyEntunnel, вбиваем в настройки хост, логин, пароль, врубаем птичку «Enable Dynamic SOCKS», остальные — по вашим предпочтениям, однако я настоятельно рекомендую «Enable Compression» если вам необходимо экономить траффик или у вас медленный канал.

Вот скриншот с сайта утилиты (у меня настройки чуть другие):

Сохраняем настройки, коннектимся. Вуаля — по адресу localhost:7070 (7070 — это дефолтовый порт, можете вбить в настройках любой) мы имеем SOCKS5 прокси, стуннелированный через SSH на ваш сервер.

Настраиваете любой IM, браузер, etc на этот прокси и программа работает через шифрованное, сжатое соединение с сервером, без всяких логов, прокси, VPN-ов, Лейл.

Если ваша программа не поддерживает SOCKS5 — дополнительно ставите локальную прослойку протокол->SOCKS, например, CCProxy (бесплатна для не более чем 3х юзеров), задаете наш localhost:7070 в Options->Advanced->Cascading Proxy, а программу настраиваете уже на CCProxy (какие порты для каких сервисов использовать сотрите в Options->Configuration).

В заключение хочу добавить, что MyEntunnel всего лишь GUI к утилите plink (a command-line interface to the PuTTY back ends), а SOCKS5 поднимается через одну из возможностей OpenSSH (ad hoc SOCKS proxy server). I like SSH!

Сам сейчас использую сервис TrafficCompressor для тунеллирования и сжатия трафика. Несмотря на то, что за почти год никаких проблем не возникало — давно хочется поднять что-то своё. До OpenVPN руки так и не дошли, а вот MyEtunnel видимо должен быть попроще. Кстати, картинку сохрани у себя на сервере — вместо нее сообщение про хотлинк выводится.

Практика показывает, что как программы умеющие работать с SOCKS5 так и неумеющие и работающие через соксификатор делают разрешение имен в IP адреса при помоши локального DNS а не средствами SOCKS5. Таким образом провайдер палит как минимум адреса ресурсов посещение которых Вы пытаетесь скрыть. Так что VPN рулит.

Скриншот схотлинкнулся.

Всеволод, два вопроса:

— какие это программы?

— даже если так — у меня лично скрыть хосты — не самоцель. Меня интересует защита от сниффинга на уровне местных провов, СОРМов и т. п., сжатие траффика и сокрытие урлов (например, каких-то админок). Все эти условия будут выполнятся даже при палящемся ДНС.

cadic, ну я написал ниже — плюс технологии в том, что используется фича, встроенная в OpenSSH, который стоит почти на всех linux-серверах, а уж какую конечную прогу юзать — роли не играет. Т. е. все оооочень гибко.

Класс, читал когда-то давно про это, спасибо что напомнил. :) Поставил себе эту штуку.

Ага, именно, класс — чего только не напихали в OpenSSH! Меня расстроило только одно: что нельзя задать при этом, какой ip-интерфейс юзать серверу. Если бы это можно было делать — проблема юзанья ip удаленных серверов была бы закрыта :)

проблема в том, что icq через этот канало будет только к серверу коннектиться. а к самим юзерам — напрямую :( как это обойти разумно не знаю, ставить secure IM плюгин — помогает только в том случае, если ты способен «ту» сторону тоже на него подсадить. а частенько это проблематично, особенно когда под клиента вообще этого плюгина нету, или клиент юзается старый и по каким-то соображениям невозможно его проапгрейдить…

можно сделать как я поступил с данте — биндить несколько копий sshd на разные ИП

Уведомление: Интересно почитать (05.07.2007) by Блог Димка

refycul, вообще-то в настройках клиента указывается, разрешать ли или нет прямые соединения.

JpS, дак в ssh байндить вроде и негде — я изрыл всё, по крайней мере. Он посто юзает дефолтный ип сервера. Т. е. как socks-сервер он прост очень.

samlowry, ты знаешь, есть там такая настройка, но она мне не помогала, все равно шло в обход. а вот сегодня попробовал такой эксперимент, запретил вообще все соединения миранде (на fw) кроме как 127.0.0.1 12345 (порт тунеля до socks). после этого как ни странно fw не фиксирует никакой внешней активности, но аська работает :)

refycul: тоже дело. По-идее, даже без всяких настроек при остутствии соединения любой клиент переходит на работу через сервер.

Отличная программа — как то пробовал настроить VPN на своём сервере, не получилось — а это то что нужно!

Bender: вижу, ты написал в своем блоге о методе. Кстати, программы поддерживает запуск с передачей имени конфига через параметры — можно действительно очень быстро перескакивать с сервера на сервер.

а можно подробнее для виндузятника про то, что должно быть на стороне сервера.

есть, к примеру, аккаунт на 1vds, но там по 22 порту SSH-доступ в консоль, и как будет работать прокси не понимаю?

whip: дело в том, что когда ты коннектишься к серверу по SSH, тебя обслуживает демон OpenSSH, который и даёт такую замечательную возможность — создать туннель от тебя до сервера с поддержкой SOCKS5.

Блин а у меня ничерта не вышло… Забил настройки, указал сервер, причем не один пробовал… после этого забил адрес проксика в опере — открываю страницу, а там белый экран. и все. может кто то поможет? ICQ 625558 или у меня на странице контакты посмотрите — я все im на всякий случай юзаю…

x-demon: я же писал — опере еще прослойка хттп->сокс нужна. Ты заюзал её?

Поподробнее плз. Как создать? Я вообще заюзал freeCAP, с ним любая тулза через socks прокси прет… А что за прослойка?

Спасибо! Хорошая статья

как тунелями пользоваться кто-нибудь может j,]zcybnm&

А имеет ли это смысл если ssh сервер к которому произаодится connect находится на localhost ?

lynxy: не понял, в чём заключается вопрос.

Если у тебя SSH-сервер находится на локалхосте — то не имеет, конечно.

Или ты про мою схему в целом?

а где тогда найти ssh сервер ?

купить VDS за 20$

Уведомление: Мертвые темы » Порылся в блогах и вспомнил…

samlowry cпасибо

ubl отдельное спасибо за наводку

ну и разработчикам тоже спасибо разумеется

Объясните плз такой момент:

на моем дедике админ мне и так сделал сокс5 сервер

имеет ли смысл использовать myentunnel по описанной здесь схеме

или можно просто в настройках соединения браузера прописать ИП:Порт моего сокс5?

есть ли разница?

А как с ее помощью свой IP-шник-то скрыть?

Т.е., все, что можно этой утилитой — это шифровать свой трафик?

бУРов: ты имеешь айпи сервера, к которому ты коннектишься.

Нет, наверное, я о другом. Я имею в виду возможность как-то скрывать свой IP-адрес при посещении каких-либо ресурсов. Чтобы админ ресурса не мог узнать мой реальный IP-адрес. Так как-то.

Просто статься начинается таким предложением:

«Большинство моих коллег скрывает свой IP адрес, шифрует траффик от провайдера, а иногда и сжимает его, при помощи VPN».

Я подумал, что утилита помогает «скрывать свой IP» тоже.

Имеется в виду просто сокрытие русского/украинского/etc айпи за айпи своего сервера. Не более того.